Kontaktieren Sie uns

Sprechen Sie mit einem Produktexperten*

Schreiben Sie uns eine E-Mail

Menü

Augen auf – Das Geschäft mit der Sicherheit

Täglich werden Internetnutzer, Unternehmen und Behörden Opfer von Hackern. Die „Diebe“ sind auf der Suche nach Daten, die sie zu Geld machen können. MÄRKTE & ZERTIFIKATE hat sich mit einem Hacker getroffen und erstellt einen Lagebericht.

Die Einbrecher kamen am helllichten Tage. Kurz nach der Mittagspause, gegen 13:30 Uhr, bekommt ein Angestellter in der Buchhaltung eines Unternehmens eine Mail mit einem Anhang. Nichtsahnend öffnet er die Nachricht. Und schon ist es passiert. Während der Angestellte die scheinbar harmlose Mail liest, wird im Hintergrund unbemerkt eine Verbindung zu einem Server aufgebaut. Eine Programmdatei initiiert einen Befehl, der wiederum eine Malware herunterlädt. Der Angestellte schüttelt über die nichtssagende Mail den Kopf, schließt und vergisst sie. Ein Fehler. Ein Riesenfehler. Denn die Malware verschafft dem Versender, einem Hacker, nach und nach die vollständige Kontrolle über die Computer des Unternehmens. Tagelang bewegt sich der Eindringling unbemerkt durch das digitale System, sucht nach internen Forschungsergebnissen und Kundendaten. Und er wird fündig. Die Informationen fließen ab, werden geklaut, auf anderen Servern zwischengelagert und schließlich im Darknet, im „unsichtbaren“ Teil des Internets, zum Kauf angeboten. Der Diebstahl fällt erst Wochen später auf, eigentlich zufällig. Der Schaden ist im Grunde unermesslich, da das Vertrauen der Kunden in das Unternehmen verloren geht.

So oder ähnlich passiert es jeden Tag. Der Angriff von Hackern auf Computersysteme von Unternehmen und Privatpersonen ist zur Normalität geworden. Allein in Deutschland registrieren die zuständigen Behörden im Schnitt über 100.000 Angriffe, und das am Tag. Das sind keine „Kleinkriminellen“ mehr, die da im Hintergrund agieren, das ist „ein Wirtschaftszweig mit eigenen Wertschöpfungsketten“, sagt das Bundeskriminalamt (BKA). Ein Geschäft für Profis, hochspezialisiert, hochgerüstet und – um es einmal etwas pathetisch zu formulieren – hochmotiviert. Denn es geht nicht selten um viel Geld, und die Gefahr für die Täter, erwischt zu werden, ist noch immer relativ gering. Vor allem dann, wenn sie im Ausland sitzen und sich so den heimischen Strafverfolgungsbehörden entziehen.

Die geklauten Daten werden, wenn vom Täter nicht selbst verwendet, häufig auf illegalen Märkten im Netz, vor allem im Darknet, angeboten. Dort werden auch nicht selten Drogen und Waffen offeriert, oder gar Dienstleistungen zur Begehung von Straftaten. Die Underground-Economy boomt, sagen Kriminologen, und sprechen dabei von der Cyber-Kriminalität, oder auf Englisch auch von Cybercrime. Dabei unterscheiden sie zwischen Cybercrime „im engeren“ und „im weiteren Sinne“. Im engeren Sinne meint Cybercrime Straftaten, die sich gegen das Internet, informationstechnische Systeme oder deren Daten richten; im weiteren Sinne hingegen solche Vergehen, die mithilfe der Informationstechnik begangen werden, also Taten, die sich in der Regel in der analogen Welt abspielen können, wie etwa der Drogenhandel. Das Netz ist hier nur Mittel zum Zweck.

Sorgen bereitet den Ermittlern vor allem die Cyber-Kriminalität im engeren Sinne, da sie meist hochtechnische Straftaten umfasst, die extrem komplexe Ermittlungsarbeiten aufseiten der Polizei erfordern.

Es kann jeden treffen.

Während Cybercrime sozusagen die „dunkle, illegale Seite“ ist, steht ihr die Cybersecurity als legale Antwort gegenüber. Cybersecurity ist der Schutz von Netzwerken und Daten. Dafür setzen Unternehmen und Staaten auch sogenannte Ethical-Hacker, also ethische Hacker ein, die Systeme schützen, indem sie etwa gezielt Schwachstellen suchen und diese dem Netzbetreiber melden. Sie gehen also ähnlich vor wie Cyber-Kriminelle, nutzen Sicherheitslücken aber nicht für Straftaten, sondern tragen dazu bei, sie zu schließen. Ein solcher Ethical-Hacker ist Avi Kravitz, mit dem sich MÄRKTE & ZERTIFIKATE unterhalten hat (siehe Interview auf Seite 18). „Für uns interessieren sich die Hacker doch gar nicht – das höre ich immer wieder“, sagt Avi Kravitz. Dabei sind es vor allem meist Zufallstreffer, die Hacker auf ein „Opfer“ aufmerksam machen. „Hacker gehen oft nach dem Gießkannenprinzip vor. Es wird einfach ausprobiert. Und dort, wo es am einfachsten ist, wird eingebrochen“, sagt Kravitz. Das zeigt, es kann jeden treffen, jedes Unternehmen, jede Behörde, aber auch jeden privaten Internetnutzer. Selbst dann, wenn er nicht gerade explizit im Internet unterwegs ist. Dafür reicht schon ein internetfähiges Haushaltsgerät. „Zu oft handelt es sich hierbei nämlich um Produkte mit sehr niedrigen Sicherheitsstandards, die permanent eingeschaltet, selten überwacht, schlecht gewartet und dazu noch permanent online sind“, erklärt Kravitz das Problem. Für Hacker ist es ein Leichtes, solche smarten Haushaltsgeräte, auch IoT-Geräte (IoT = Internet of Things) genannt, zu knacken. Über sie bekommen die Eindringlinge dann nicht selten auch Zugriff auf den persönlichen Computer des Gerätebesitzers. Und es kommt immer wieder vor, dass die Hacker die Geräte dazu nutzen, ein großes zusammenhängendes Netzwerk, ein sogenanntes Botnetz (siehe dazu auch Seite 12), aufzubauen, um weitere Hackerangriffe durchzuführen. Das wohl prominenteste Beispiel ist das „Mirai“-Botnetz, eine Malware, die seit 2016 auch internetfähige Haushaltsgeräte befällt.

Konstant kräftiges Wachstum.

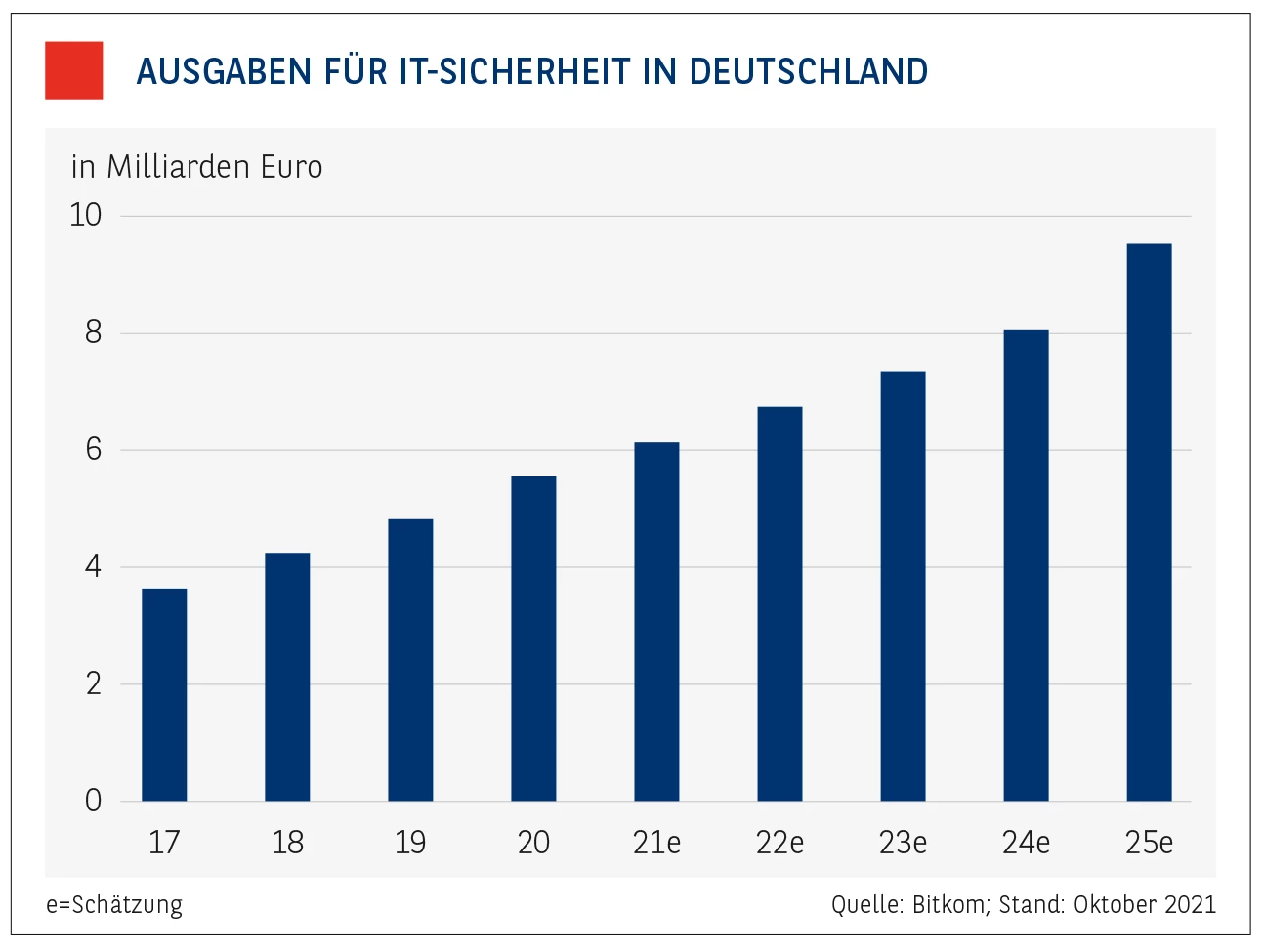

Doch wie kann man sich vor Hackern schützen? Cybersecurity setzt sich mit diesem Problem auseinander. Und es ist klar, es handelt sich hier um einen komplexen Prozess, um einen „Maßnahmen-Mix aus Weiterbildung und technischen Maßnahmen“, erklärt der Ethical-Hacker Kravitz. Eine einfache Lösung, etwa in Form eines Antiviren-Programms, reicht nicht. Deswegen wundert es nicht, dass sich Angebote rund um die Cybersecurity einer rasant steigenden Nachfrage erfreuen. Nach einer vorläufigen Prognose des Marktforschungsunternehmens IDC im Auftrag des Branchenverbands Bitkom könnte der Umsatz mit IT-Sicherheitsprodukten 2021 allein Deutschland auf 6,2 Milliarden Euro angestiegen sein und damit einen neuen Rekord erzielt haben. Im Jahr zuvor, ebenfalls ein Rekordjahr, lag der Umsatz noch bei 5,6 Milliarden Euro. Für die nächsten Jahre rechnen die Marktforscher mit einer ungebremsten Fortsetzung des Trends. Für das laufende Jahr etwa rechnet IDC mit einem Gesamtumsatz der Branche von 6,8 Milliarden Euro, was einen Zuwachs von fast zehn Prozent gegenüber dem Vorjahr bedeuten würde. Für das Jahr 2025 wird dann schließlich ein Umsatz von 9,5 Milliarden Euro prognostiziert.

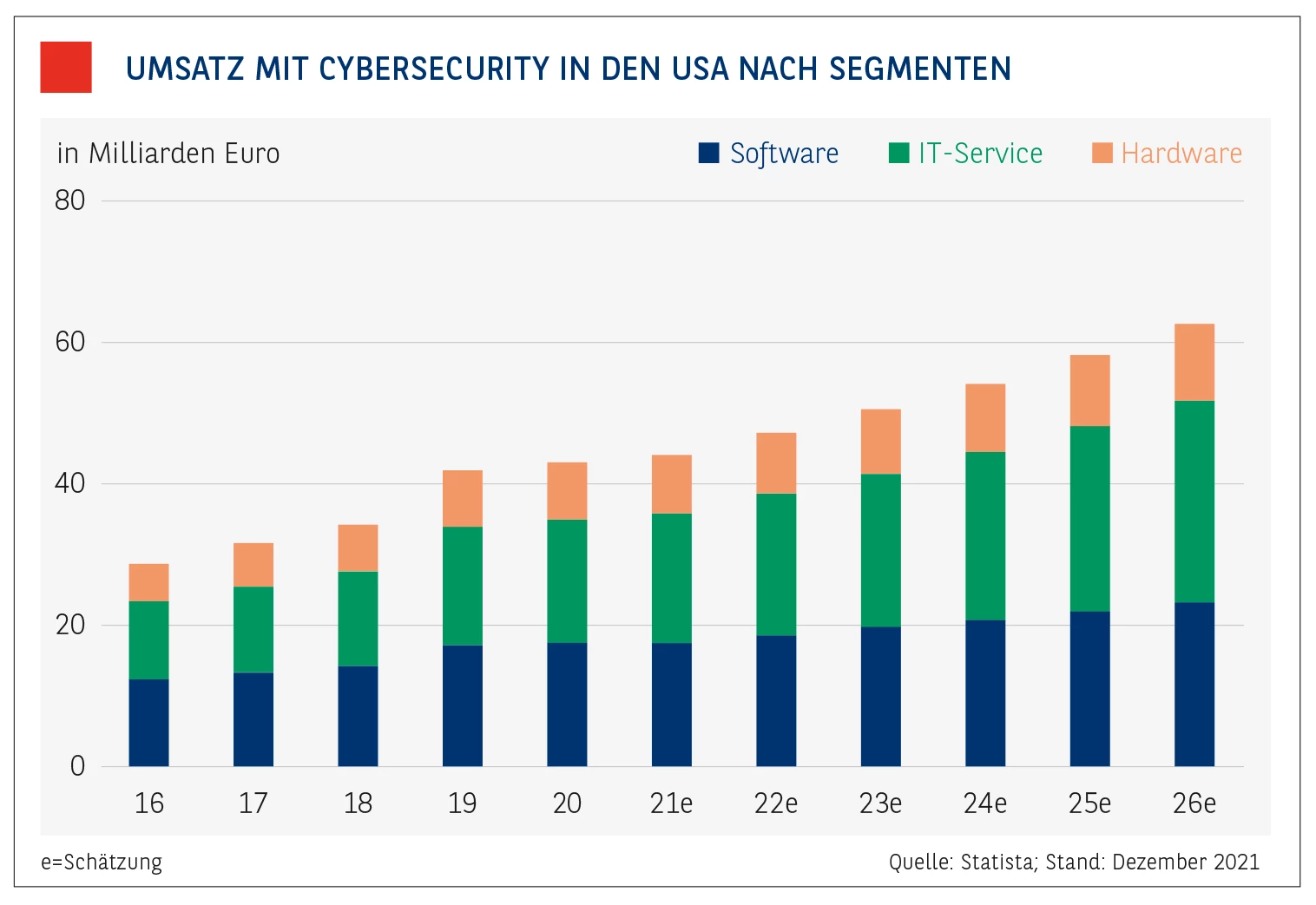

Dabei wird zwischen drei Teilbereichen unterschieden: Hardware, Software und Services, also Dienstleistungen. Der Bereich Dienstleistungen nimmt den größten Anteil am Umsatz ein und sollte in den kommenden Jahren laut den Experten auch am stärksten zulegen. Auf Platz zwei rangiert der Bereich Software. Darunter fallen alle Softwarelösungen, die den Schutz und die Sicherheit von einzelnen Computergeräten, Informationssystemen, Internetkommunikation und Netzwerken zum Ziel haben.

Orientierungshilfe für Anleger.

Obwohl also das Geschäft mit der Cybersecurity hierzulande gut läuft, ist Deutschland in Sachen IT-Sicherheit eher im Mittelfeld zu finden. In den USA spielt die Sicherheit im Internet eine viel größere Rolle. 2021 könnte sich Prognosen zufolge der Gesamtumsatz mit Cybersecurity in den USA auf umgerechnet 44,5 Milliarden Euro belaufen haben. Für das Jahr 2025 sehen die Experten einen Gesamtumsatz von über 60 Milliarden Euro voraus.

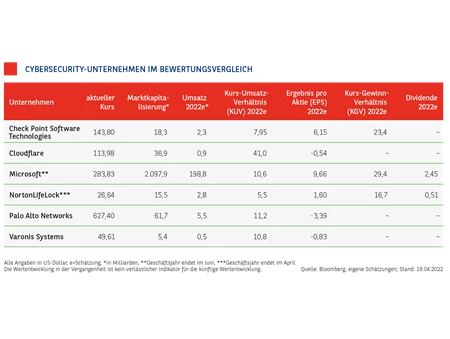

Eine Entwicklung, die auch an der Börse auf großes Interesse stößt. Cybersecurity-Unternehmen gehören seit einiger Zeit zu den Outperformern am Aktienmarkt. Für den Cybersecurity-Laien ist es dabei nicht ganz leicht, die richtige Auswahl zu treffen. Eine mögliche erste Orientierung bieten Exchange-Traded Funds (ETFs), die sich auf Cybersecurity-Unternehmen spezialisiert haben. Ihre Zusammensetzung offeriert für interessierte Anleger eine gute Vorauswahl, die als Grundlage für Einzelengagements genutzt werden kann. Diese sind dann natürlich immer mit einem hohen Risiko verbunden. MÄRKTE & ZERTIFIKATE stellt eine Auswahl an Unternehmen vor, die in den meisten Cybersecurity-ETFs vertreten sind:

Check Point Software – der Klassiker.

egründet wurde Check Point Software schon 1993, als IT-Sicherheit noch kein großes Thema war, in Israel. Bekannt ist Check Point vor allem für seine Firewall- und VPN-Produkte. Laut Unternehmensangaben benutzen alle Fortune-100-Konzerne, also die weltweit 100 umsatzstärksten Firmen, Sicherheitslösungen von Check Point. In den zurückliegenden Jahren wurde das Produktangebot systematisch ausgeweitet. So ist man derzeit vor allem auch bei Sicherheitsfragen in Cloud-Systemen unterwegs, ein stark wachsendes Segment.

2020 hat das Unternehmen einen Umsatz von 2,1 Milliarden Dollar erzielt, 2021 waren es knapp 2,2 Milliarden Dollar, für das laufende Geschäftsjahr liegen die Schätzungen bei rund 2,3 Milliarden Dollar. Es geht also sukzessive aufwärts, auch wenn mit keinen großen Sprüngen nach oben zu rechnen ist. Fazit: Solide, wenn auch nicht günstig, ist Check Point Software ein Basisinvestment in Sachen Cybersecurity.

Das Hacker-ABC

Wenn Hacker „einbrechen“, dann tun sie das mit einer bestimmten Strategie. Die wichtigsten Angriffsstrategien im alphabetischen Überblick.

Advanced Persistent Threats (APT)

Bei Advanced Persistent Threats handelt es sich um zielgerichtete Cyberangriffe auf ausgewählte Institutionen und Einrichtungen, bei denen sich ein Angreifer dauerhaften Zugriff zu einem Netzwerk verschafft und diesen in der Folge auf weitere Systeme ausweitet. Solche Angriffe, wie etwa auf den Deutschen Bundestag, sind häufig sehr spezialisiert und deshalb schwer zu entdecken.

Backdoor

Eine Backdoor (Hintertür) ist ein üblicherweise durch Viren, Würmer oder einen Trojaner installiertes Programm, das Dritten einen unbefugten Zugang zu einem Computer verschafft. Um Backdoors einzuschleusen, werden häufig Sicherheitslücken und Schwachstellen ausgenutzt.

Botnetz

Als Botnetz wird ein Verbund aus zahlreichen Rechnern bezeichnet, die allesamt von einem fernsteuerbaren Schadprogramm (Bot) befallen sind. Der Botnetz-Betreiber kontrolliert den Rechnerverbund von zentraler Stelle aus und nutzt die kombinierte Leistung, um weitere Schadsoftware zu verbreiten oder DDoS-Angriffe (siehe unten) zu starten.

Denial-of-Services (DDoS)

Denial-of-Services richtet sich gegen die Verfügbarkeit von Diensten. Ziel ist es, Websites, einzelne Systeme oder ganze Netzwerke durch unzählige gleichzeitige Anfragen lahmzulegen.

Exploit

Ein Exploit ist die Möglichkeit, Schwachstellen auszunutzen, die bei der Entwicklung von Hard- und Software entstanden sind. Dabei werden Sicherheitslücken und Fehlfunktionen von Programmen oder Geräten verwendet, um sich Zugang zu verschaffen.

Malware

Ein anderer Begriff für Schadsoftware oder Schadcode; das Kunstwort ist abgeleitet von „Malicious Software“ und bezeichnet Software, etwa Trojaner und Viren, die mit dem Ziel entwickelt wurde, unerwünschte und meistens schädliche Funktionen auszuführen. Schadsoftware ist üblicherweise für ein bestimmtes Betriebssystem, etwa Windows oder Android, konzipiert.

Phishing

Die Angreifer versuchen, über gefälschte Websites, E-Mails oder WhatsApp-Nachrichten an persönliche Daten eines Internetnutzers zu gelangen, zum Beispiel Login-Daten oder Kreditkarteninformationen. Diese werden dann verwendet, um in weitere Systeme einzudringen, oder weiterverkauft.

Ransomware

Schadprogramme, die es dem Opfer unmöglich machen, auf die eigenen Daten oder Systeme zuzugreifen, indem sie die Inhalte verschlüsseln. Erst gegen Zahlung eines Lösegelds, meist in Form von Kryptowährungen, heben die Erpresser die Sperre wieder auf – was dann aber häufig nicht passiert. Nach Einschätzung von Experten ist Ransomware die aktuell größte Bedrohung. Das geht aus dem Lagebericht des Bundesamts für Sicherheit in der Informationstechnik (BSI) hervor. Die Behörde warnt vor der Weiterentwicklung der Angriffe: Neben der Forderung nach einem Lösegeld werde immer öfter auch damit gedroht, zuvor gestohlene Daten zu veröffentlichen. „Mit dieser Schweigegelderpressung erhöhen Cyber-Kriminelle den Druck auf Betroffene“, heißt es in der Pressemeldung des BSI.

Supply-Chain-Angriff

Hier werden Backdoors und Malware (siehe oben) nicht direkt in ein System eingeschleust, sondern über Software von Dritten. Es werden gezielt Schwachstellen bei Softwareentwicklern und Dienstleistern gesucht, um über deren Produkte auf die Systeme der Kunden zuzugreifen.

Zero-Days

Hierbei handelt es sich um Sicherheitslücken, für die es zum Zeitpunkt des Angriffs noch keine Gegenmaßnahme gibt. Entwickler haben keine Zeit (null Tage = zero days), die Nutzer zu schützen. Hacker halten Zero-Day-Lücken meist lange geheim oder verkaufen sie für viel Geld, zum Beispiel an staatliche Akteure. Sie gelten als eine der mächtigsten Waffen im Cyber-Krieg.

Microsoft – aus Not wird Tugend.

Weil die Softwareprodukte des Konzerns zu den beliebtesten Zielen von Cyber-Kriminellen gehören, hat sich Microsoft der Entwicklung umfangreicher Sicherheitslösungen gewidmet und gehört heute zu den weltweit führenden Anbietern entsprechender Technologien. Und was nicht selbst entwickelt werden kann, wird dazugekauft. So im zurückliegenden Jahr etwa RisklQ aus San Francisco. Das Unternehmen stellt Cloud-Software zum Erkennen von Sicherheitsbedrohungen im Internet her. Mithilfe der Software können Kunden nachvollziehen, wie sie in komplexen Unternehmensnetzen angegriffen werden können. Zu den Kunden von RiskIQ zählen unter anderem Meta Platforms (ehemals Facebook), BMW, American Express und U.S. Postal Service.

Mit einer Marktkapitalisierung von über zwei Billionen Dollar ist Microsoft das Schwergewicht im Bereich Cybersecurity-Aktien. Im zurückliegenden Geschäftsjahr, das bei Microsoft im Juni endet, hat das Unternehmen einen Umsatz von rund 168 Milliarden Dollar erwirtschaftet, für das laufende Geschäftsjahr rechnen Analysten im Schnitt mit 199 Milliarden Dollar. Ein Teil des Zuwachses dürfte dabei auf das Konto der Cybersecurity-Aktivitäten des Unternehmens gehen. Zuletzt hat Microsoft etwa zehn Milliarden Dollar Umsatz in diesem Segment erwirtschaftet, was einem jährlichen Wachstum von mehr als 40 Prozent entspricht. All das ändert jedoch wenig an der recht hohen Bewertung der Microsoft-Aktien. Kein Schnäppchen, aber dennoch Basisinvestment für Cybersecurity-Anleger.

NortonLifeLock – Sicherheit für den Privat-anwender.

Deutlich kleiner als Microsoft aber vielleicht nicht weniger bekannt, ist NortonLifeLock. Ursprünglich wurde das Unternehmen 1982 unter dem Namen Symantec gegründet. 2019 fand dann eine Neuausrichtung statt, man konzentriert sich seitdem auf die Geschäft mit Privatkunden. In diesem Rahmen wurde die Marke Symantec an Broadcom verkauft, der Firmenname in NortonLifeLock geändert. Ende 2020 wurde das Privatkundengeschäft noch einmal durch die Übernahme von Avira gestärkt, einem deutschen Hersteller von Antivirensoftware.

Geht man in die Umsatzhistorie, muss man die Neuausrichtung und den Verkauf von Symantec berücksichtigen. Im Geschäftsjahr 2019, das im April 2019 endete, belief sich der Umsatz noch auf fast fünf Milliarden Dollar, 2020 waren es dann nur noch 2,5 Milliarden Dollar. Für das Geschäftsjahr 2022 liegen die Schätzungen bei knapp 2,8 Milliarden Dollar, es geht also sukzessive aufwärts. Die Papiere von NortonLifeLock sind im Vergleich günstig bewertet, wenn auch nicht billig. Fazit: Bei Schwäche einsammeln.

Die größten Hackerangriffe – eine kleine chronologische Auswahl

2007

Der Internetangriff auf Estland gilt als der bislang schwerste „Cyberangriff“ auf einen Staat. In Estland zeigten unzählige Rechner über Wochen hinweg die Meldung „Denial of Service“, was so viel bedeutet wie „außer Betrieb“. Der dahinter steckende Hackerangriff traf die estnische Infrastruktur wie ein Blitz. Der Internetauftritt von Ministerien und Banken war teilweise lahmgelegt. Selbst Bankautomaten und Notrufnummern quittierten den Dienst.

2011

Ein Hackerangriff trifft den Elektronikkonzern Sony mitten ins Herz. Im April 2011 hacken Unbekannte Sonys Netzwerk und stehlen rund 75 Millionen Kundendatensätze, darunter unter anderem Kreditkartendaten. Sony muss das Playstation-Network für einen Monat abschalten und erleidet einen Schaden von circa 172 Millionen Dollar.

2013

Bei einem Cyberangriff auf Yahoo werden die Konten von knapp einer Milliarde Yahoo-Usern kompromittiert. Dabei werden Namen, E-Mail-Adressen, Telefonnummern, Geburtsdaten und verschlüsselte Passwörter abgegriffen.

2014

Im Mai wird eBay das Ziel von Cyber-Kriminellen. Zwar werden bei der Attacke keine Zahlungsinformationen entwendet, dafür aber E-Mail-Adressen, Usernamen und Passwörter von knapp 145 Millionen registrierten Kunden. Im Juli wird die US-amerikanische Großbank JPMorgan Ziel eines Hackerangriffs. Laut JP Morgan sind die Daten von bis zu 76 Millionen Haushalten und sieben Millionen Unternehmen betroffen.

2015

Anschriften, Kreditkartennummern und sexuelle Vorlieben von circa 40 Millionen Usern klaut eine Hackergruppe namens Impact Team im August 2015 vom Seitensprung-Portal Ashley Madison.

2017

Die Malware WannaCry befällt im Mai weltweit binnen weniger Stunden über 200.000 Rechner, verschlüsselt die Daten und verlangt ein Lösegeld für die Entschlüsselung. In Großbritannien legt die Schadsoftware unter anderem Krankenhäuser lahm, in Deutschland fallen die Anzeigetafeln der Deutschen Bahn aus.

2021

Durch eine bis dahin unbekannte Sicherheitslücke dringen im Januar kriminelle Hacker in Microsoft-Exchange-Server auf der ganzen Welt ein und haben Zugriff auf vertrauliche Daten von Unternehmen und Behörden. Über 250.000 Server sind vom Angriff betroffen.

Palo Alto Networks – eine Plattform für den Überblick.

Palo Alto Networks wurde 2005 von einem ehemaligen Check-Point-Mitarbeiter gegründet und war anfangs für Firewall-Systeme bekannt. Seit einigen Jahren führt Nikesh Arora das Unternehmen, der zuvor bei Google und Softbank arbeitete. Das Unternehmen ist vor allem für Sicherheit in der Cloud und smarte Abwehr von Gefahren bekannt. Palo Alto Networks hat unter anderem eine Softwareplattform entwickelt, die die IT-Sicherheitsbemühungen eines Unternehmens oder einer Behörde quasi bündelt und transparent macht. Die Plattform ermöglicht detaillierte Einblicke in den gesamten Datenverkehr und in alle Anwendungen auf der Benutzerebene, und zwar zu allen Zeiten und bei voller Geschwindigkeit des Netzes.

Vom Zahlenwerk her entwickelt sich Palo Alto Networks sehr dynamisch. Für das Geschäftsjahr 2021, das im Juli 2021 endete, wurde ein Umsatz von knapp 4,3 Milliarden Dollar gemeldet. Für das laufende Geschäftsjahr rechnen Analysten mit bis zu 5,5 Milliarden Dollar. Das Unternehmen macht derzeit noch keinen Gewinn, der ist, auf Grundlage des Nettoergebnisses, frühestens für 2024/2025 denkbar.

Cloudflare – auch in China aktiv.

Interessant und ebenfalls ein Liebling der Analysten ist derzeit Cloudflare. Das Unternehmen wird zudem von „Techies“ gelobt. „Wer einen CDN-Anbieter (CDN = Content Delivery Network, ein Netz regional verteilter und über das Internet verbundener Server) sucht, der durch Sicherheit und globale Serverabdeckung gleichermaßen überzeugt, wird mit Cloudflare fündig“, heißt es auf einer Bewertungsseite für Cybersecurity-Anbieter. Insbesondere der Umstand, dass Cloudflare auch in China einen angemessenen Service bieten kann, wird herausgestellt. Das Problem hier ist nämlich, dass China einerseits eine relativ geringe Vernetzung zwischen den heimischen Internetprovidern aufweist, andererseits durch die „Great Firewall of China“ ein staatliches Filtersystem errichtet wurde, das alle ein- und ausgehenden Datenverbindungen überprüft und so den Austausch der Daten verzögert; sprich, das Internet wird extrem langsam. Mit eigenen Serverstandorten innerhalb Chinas versucht Cloudflare diesen Problemen entgegenzuwirken.

2021 hat Cloudflare einen Umsatz von 656 Millionen Dollar erwirtschaftet. Für das laufende Jahr liegen die Schätzungen bei über 900 Millionen Dollar. Das Wachstum ist also, wenn auch auf vergleichsweise niedrigem Niveau, ordentlich.

Varonis Systems – dem Verhalten auf der Spur.

Varonis Systems hat eine Plattform entwickelt, die Sicherheitslücken in einem Unternehmen erkennt, indem sie unter anderem das Verhalten der Menschen analysiert. Wer hat wo Zugriff? Wo liegen sensible Daten? Wann und von wem werden auffällige E-Mails geöffnet, und und und. Bei Auffälligkeiten schlägt das System Alarm. Vorteil dieser Vorgehensweise: Varonis Systems ist relativ vielseitig einsetzbar und erweiterbar. Ähnlich wie Cloudflare verzeichnet auch Varonis Systems ein auf niedrigem Niveau ordentliches Umsatzwachstum. Für das Geschäftsjahr 2021 wurden 390 Millionen Dollar gemeldet, für das laufende Jahr liegen die Schätzungen bei rund 500 Millionen Dollar und für 2023 bei knapp 600 Millionen Dollar. Das Unternehmen macht noch Verluste, für 2022 etwa wird ein negatives Nettoergebnis von rund 100 Millionen Dollar erwartet.

Ein Dompfarrer greift ein.

Die genannten Unternehmen stellen nur eine Auswahl an Aktien aus dem Bereich Cybersecurity dar. Wichtig ist, zu erkennen, dass sich der Markt schnell ändert. Denn mit jedem Hackerangriff sammeln die Diebe auch wertvolle Informationen über die Abwehrmechanismen der Cybersecurity-Unternehmen. So auch im Fall des Angriffs auf das eingangs erwähnte Unternehmen. Während sich die Hacker durch das Computersystem bewegen, werden automatisch „Schulungsunterlagen“ für spätere Angriffe zusammengestellt. Hacken ist heute ein hochprofessionelles Geschäft – der Einzeltäter, der mehr oder weniger „planlos“ agiert, ist eher eine Ausnahme.

Dass Hacken dennoch unter Umständen Skurriles zutage bringt, zeigt ein Beispiel aus Wien. Dort sind Hacker im März in den Stephansdom eingedrungen und haben die Kontrolle über die Kirchenglocken übernommen. Diesmal ist es mitten in der Nacht passiert, von 2:11 Uhr an läuten die Glocken volle 20 Minuten und wecken die Wiener Innenstadt. Erst das beherzte Eingreifen des Dompfarrers beendet das nächtliche Spektakel; er greift über sein Tablet auf die Glockensoftware zu und drückt „händisch“ auf den „Aus-Knopf“, wie es später heißt. Was die Hacker mit ihrem Angriff auf die Glocken bezweckten, ist unklar. Ob es sich dabei nur um einen Streich handelt oder die Diebe doch wieder wertvolle Informationen gesammelt haben, man weiß es nicht. Sicher ist nur: Auch im Stephansdom wird man in Zukunft auf Cybersecurity setzen.

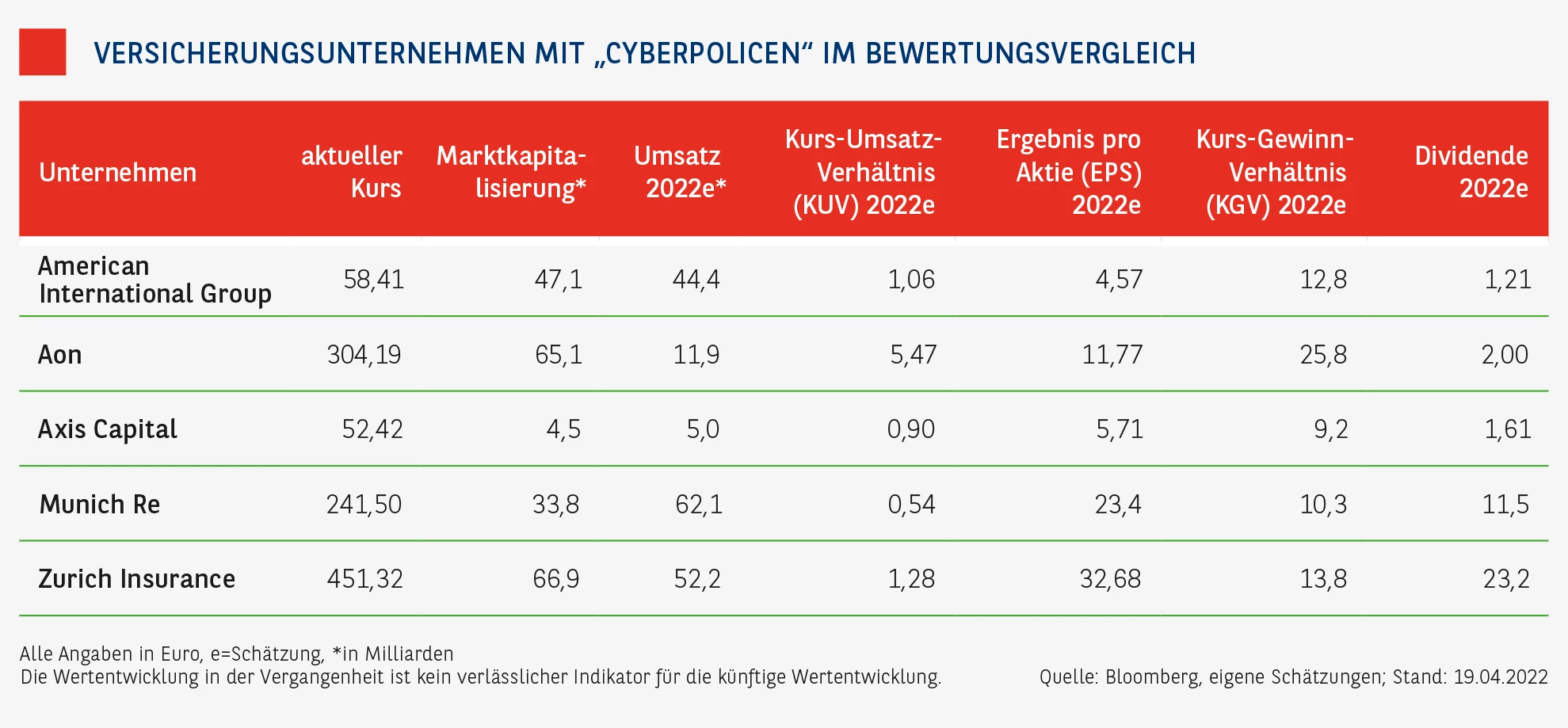

Auch der Versicherungsmarkt setzt auf Cybersecurity

Auf das starke Wachstum im Cybersecurity-Markt ist auch die Versicherungsbranche aufmerksam geworden. Laut einer jüngsten Umfrage, durchgeführt durch den Versicherungskonzern Allianz unter Experten und Unternehmern, ist die Cyber-Kriminalität die größte Bedrohung für Unternehmen. Erpressung oder Schäden wie ein Produktionsstopp durch Cyber-Angriffe rangieren noch vor den befürchteten Schäden durch die Pandemie, Naturkatastrophen oder den Klimawandel. Die durch Cyber-Kriminalität verursachten weltweiten Schäden dürften sich im vergangenen Jahr auf sechs Billionen Dollar belaufen, nach rund drei Billionen Dollar im Jahr 2015. Laut Versicherungsexperten könnte die Schadenssumme bis 2025 auf 10,5 Billionen Dollar steigen. Die Summe beinhaltet Datendiebstahl und Datenzerstörung, Finanzkriminalität, Produktivitätsverluste, Diebstahl geistigen Eigentums und andere Delikte ebenso wie die Kosten der Schadenbeseitigung. Die Schäden durch Cyberangriffe wären somit größer als die durch den weltweiten Drogenhandel.

Bei diesen Zahlen ist klar, dass auch die Versicherungsbranche profitiert. Mehr und mehr werden Versicherungen gegen Hackerangriffe von den Versicherungsgesellschaften angeboten. Der Cyber-Versicherungsmarkt könnte sich im Jahr 2028 laut einer Studie von Fortune Business Insights auf etwa 37 Milliarden Dollar belaufen, nach knapp acht Milliarden Dollar im zurückliegenden Jahr. Zu den wichtigsten Versicherungsunternehmen, die solche Policen anbieten, gehören unter anderem die amerikanische Versicherungsgesellschaft American International Group, der deutsche Rückversicherer Munich Re, die Schweizer Zurich Insurance, der britische Versicherungskonzern Aon und die US-Versicherungsgesellschaft Axis Capital.

Zurich Insurance etwa kooperiert seit dem zurückliegenden Jahr mit Boxx Insurance, einer auf Cybersecurity-Versicherungen spezialisierten in Toronto ansässigen Gesellschaft. Axis Capital ist, ebenfalls im zurückliegenden Jahr, eine Zusammenarbeit mit Elpha Secure eingegangen. Elpha Secure bietet spezielle Versicherungsprodukte gegen Cyber-Kriminalität für kleinere und mittlere Unternehmen an. Ähnlich das Angebot von Munich Re, der Konzern ist über die Tochtergesellschaft HSB im Cyber-Versicherungsmarkt tätig.

Wichtige rechtliche Hinweise – bitte lesen. Dieser Beitrag von BNP Paribas S.A. – Niederlassung Deutschland ist eine Produktinformation und Werbe- bzw. Marketingmitteilung, die sich an private und professionelle Kunden in Deutschland und Österreich richtet, wie definiert in § 67 deutsches Wertpapierhandelsgesetz (WpHG) und § 1 Z 35 und 36 österreichisches Wertpapieraufsichtsgesetz 2018 (WAG 2018). Er stellt weder ein Angebot noch eine Beratung, Empfehlung oder Aufforderung zum Kauf, Verkauf oder Halten irgendeiner Finanzanlage dar. Ferner handelt es sich nicht um eine Aufforderung, ein solches Angebot zu stellen. Insbesondere stellt dieser Beitrag keine Anlageberatung bzw. Anlageempfehlung dar, weil er die persönlichen Verhältnisse des jeweiligen Anlegers nicht berücksichtigt.

Es handelt sich um eine Werbe- bzw. Marketingmitteilung, die weder den gesetzlichen Anforderungen zur Gewährleistung der Unvoreingenommenheit bzw. der Förderung der Unabhängigkeit von Finanzanalysen noch dem Verbot des Handels im Anschluss an die Verbreitung von Finanzanalysen unterliegt. Der Erwerb von hierin beschriebenen Finanzinstrumenten bzw. Wertpapieren erfolgt ausschließlich auf Basis der im jeweiligen Prospekt nebst etwaigen Nachträgen und den endgültigen Angebotsbedingungen enthaltenen Informationen. Diese Dokumente können in elektronischer Form unter www.derivate.bnpparibas.com unter Eingabe der jeweiligen Wertpapierkennnummer (WKN oder ISIN) des Produkts bzw. der jeweilige Basisprospekt unter www.derivate.bnpparibas.com/service/basisprospekte abgerufen werden. Ebenso erhalten Sie diese Dokumente in deutscher oder englischer Sprache in elektronischer Form per Mail von derivate@bnpparibas.com bzw. in Papierform kostenfrei in Deutschland von BNP Paribas Emissions- und Handelsgesellschaft mbH Frankfurt am Main, Senckenberganlage 19, 60325 Frankfurt am Main.

Diese Werbe- bzw. Marketingmitteilung ersetzt keine persönliche Beratung. BNP Paribas S.A. rät dringend, vor jeder Anlageentscheidung eine persönliche Beratung in Anspruch zu nehmen. Um potenzielle Risiken und Chancen der Entscheidung, in das Wertpapier zu investieren, vollends zu verstehen wird ausdrücklich empfohlen, den jeweiligen Prospekt nebst etwaigen Nachträgen, die jeweiligen endgültigen Angebotsbedingungen sowie das jeweilige Basisinformationsblatt (KID) gut durchzulesen, bevor Anleger eine Anlageentscheidung treffen. BNP Paribas S.A (samt Zweigniederlassungen) ist kein Steuerberater und prüft nicht, ob eine Anlageentscheidung für den Kunden steuerlich günstig ist. Die steuerliche Behandlung hängt von den persönlichen Verhältnissen des Kunden ab und kann künftig Änderungen unterworfen sein. Kurse bzw. der Wert eines Finanzinstruments können steigen und fallen.

Basisinformationsblatt: Für die hierin beschriebenen Wertpapiere steht ein Basisinformationsblatt (KID) zur Verfügung. Dieses erhalten Sie in deutscher oder englischer Sprache kostenfrei in Deutschland von BNP Paribas Emissions- und Handelsgesellschaft mbH Frankfurt am Main, Senckenberganlage 19, 60325 Frankfurt am Main sowie unter www.derivate.bnpparibas.com unter Eingabe der Wertpapierkennnummer (WKN oder ISIN) des Wertpapiers.

Warnhinweis: Sie sind im Begriff, ein Produkt zu erwerben, das nicht einfach ist und schwer zu verstehen sein kann.

Hinweis auf bestehende Interessenkonflikte zu den besprochenen Wertpapieren/Basiswerten bzw. Produkten, die auf diesen Wertpapieren/Basiswerten basieren: Als Universalbank kann BNP Paribas S.A., ein mit ihr verbundenes Unternehmen oder eine andere Gesellschaft der BNP Paribas Gruppe mit Emittenten von in dem Beitrag genannten Wertpapieren/Basiswerten in einer umfassenden Geschäftsbeziehung stehen (zum Beispiel Dienstleistungen im Investmentbanking oder Kreditgeschäfte). Sie kann hierbei in Besitz von Erkenntnissen oder Informationen gelangen, die in dieser Werbe- bzw. Marketingmitteilung nicht berücksichtigt sind. BNP Paribas S.A., ein mit ihr verbundenes Unternehmen oder eine andere Gesellschaft der BNP Paribas Gruppe oder auch Kunden von BNP Paribas S.A. können auf eigene Rechnung Geschäfte in oder mit Bezug auf die in dieser Werbemitteilung angesprochenen Wertpapiere/Basiswerte getätigt haben oder als Marketmaker für diese agieren. Diese Geschäfte (zum Beispiel das Eingehen eigener Positionen in Form von Hedge-Geschäften) können sich nachteilig auf den Marktpreis, Kurs, Index oder andere Faktoren der jeweiligen genannten Produkte und damit auch auf den Wert der jeweiligen genannten Produkte auswirken. BNP Paribas S.A. unterhält interne organisatorische, administrative und regulative Vorkehrungen zur Prävention und Behandlung von Interessenkonflikten.

Wichtige Information für US-Personen: Die hierin beschriebenen Produkte und Leistungen sind nicht an US Personen gerichtet. Dieser Beitrag darf nicht in die USA eingeführt oder gesandt oder in den USA oder an US-Personen verteilt werden.

Emittentenrisiko: Die in diesem Beitrag beschriebenen Wertpapiere werden von BNP Paribas Emissions- und Handelsgesellschaft mbH Frankfurt am Main emittiert und von der BNP Paribas S.A. garantiert. Als Inhaberschuldverschreibungen unterliegen die von BNP Paribas Emissions- und Handelsgesellschaft mbH Frankfurt am Main emittierten und von der BNP Paribas S.A. garantierten Wertpapiere keiner Einlagensicherung. Der Anleger trägt daher mit Erwerb des Wertpapiers das Ausfallrisiko der Emittentin sowie der Garantin. Angaben zum maßgeblichen Rating von BNP Paribas S.A. sind unter www.derivate.bnpparibas.com erhältlich. Ein Totalverlust des vom Anleger eingesetzten Kapitals ist möglich.

Marken: DAX® und TecDAX® sind eingetragene Marken der Deutschen Börse AG. STOXXSM , STOXX 50SM und EURO STOXX 50SM Index sind Marken der STOXX Limited. STOXX Limited ist ein Unternehmen der Deutschen Börse. SMI® ist eine eingetragene Marke der SIX Swiss Exchange. ATX (Austrian Traded Index®) und RDX (Russian Depository Index®) werden durch die Wiener Börse AG real-time berechnet und veröffentlicht. WIG 20® ist eine eingetragene Marke der Warsaw Stock Exchange. BUX® ist eine eingetragene Marke der Budapest Stock Exchange. Dow Jones Industrial AverageSM ist ein Dienstleistungszeichen von McGraw-Hill Companies. S&P 500® ist ein eingetragenes Warenzeichen der McGraw-Hill Companies, Inc. Nasdaq 100® ist eine eingetragene Marke von The Nasdaq Stock Market, Inc. NYSE Arca Gold Bugs Index ist Eigentum der NYSE Euronext. Nikkei 225® Index ist Eigentum der Nihon Keizai Shimbun, Inc. TOPIX® ist Eigentum der Japan Exchange Group. Hang Seng IndexSM und Hang Seng China Enterprises IndexSM sind Eigentum von Hang Seng Indexes Company Limited. KOSPI 200SM ist Eigentum der Korea Stock Exchange. SET 50SM ist ein eingetragenes Warenzeichen der Stock Exchange of Thailand. MSCI® ist ein eingetragenes Warenzeichen von MSCI Inc. IBEX 35 ist ein eingetragenes Warenzeichen der Sociedad de Bolsas S.A. CECE EUR Index ® ist Eigentum und eingetragenes Warenzeichen der Wiener Börse AG. Der FTSE/ASE 20 Index® ist gemeinsames Eigentum der Athens Stock Exchange und von FTSE International Limited und wurde für den Gebrauch durch BNP Paribas S.A. – Niederlassung Deutschland lizenziert. FTSE International Limited fördert, unterstützt oder bewirbt nicht diese Produkte. FTSE™, FTSE® und Footsie® sind registrierte Marken der London Stock Exchange Plc und The Financial Times Limited und werden von FTSE International unter einer Lizenz verwendet. NIFTY 50SM ist ein eingetragenes Warenzeichen der National Stock Exchange of India. S&P Toronto Stock Exchange 60 Index® ist ein eingetragenes Warenzeichen der McGraw-Hill Companies Inc. Dow Jones Turkey Titans 20 Index ist eine Dienstleistungsmarke von Dow Jones & Company, Inc. und wurde für den Gebrauch durch BNP Paribas S.A. – Niederlassung Deutschland lizenziert. LPX 50® und LPX® Major Market Index sind eingetragene Marken der LPX GmbH, Basel. GPR 250 Global Index ist eingetragenes Warenzeichen von Global Property Research. MSCI® World Index und MSCI® Emerging Markets sind eingetragene Warenzeichen von MSCI Inc.

Das vorliegende Dokument wurde von der BNP Paribas S.A. Niederlassung Deutschland erstellt, eine Niederlassung der BNP Paribas S.A. mit Hauptsitz in Paris, Frankreich. BNP Paribas S.A. Niederlassung Deutschland, Senckenberganlage 19, 60325 Frankfurt am Main wird von der Europäischen Zentralbank (EZB) und der Autorité de Contrôle Prudentiel et de Résolution (ACPR) beaufsichtigt, ist von der Bundesanstalt für Finanzdienstleistungsaufsicht (BaFin) zugelassen und ist Gegenstand beschränkter Regulierung durch die BaFin. BNP Paribas S.A. ist von der EZB und der ACPR zugelassen und wird von der Autorité des Marchés Financiers in Frankreich beaufsichtigt. BNP Paribas S.A. ist als Gesellschaft mit beschränkter Haftung in Frankreich eingetragen. Sitz: 16 Boulevard des Italiens, 75009 Paris, France. www.bnpparibas.com.

© 2025 BNP Paribas. Alle Rechte vorbehalten. Wiedergabe oder Vervielfältigung des Inhalts dieses Beitrag oder von Teilen davon in jeglicher Form ohne unsere vorherige Einwilligung sind untersagt.